このエントリは2025/09/10現在の情報に基づいています。将来の機能追加や変更に伴い、記載事項からの乖離が発生する可能性があります。

このエントリは前回の続き。

更問が届く

例によって更問が届いた。

GeminiがそうならClaudeはどうなの?

「いやいや、いっしょですがな。自分でお調べやす」と言って切り捨てたいところではあるが、後でネチネチ言われたくないので記録に残しておく。

環境

以下の条件で構成した。もちろん、APIMのSKUやLLMは何を使ってもよい。

| リソース | 利用したもの | 備考 |

|---|---|---|

| APIM | Standard V2 | 他のSKUでも実現可能 診断設定は構成済み |

| LLM | Claude Opus 4.1 (20250805) (Anthropic) | 通常のREST APIを利用 https://docs.anthropic.com/en/api/overview |

AnthropicはOpenAPI Specを公開していないので、シンプルにChat completionのモデルをAPIMに登録する。API Keyは事前に作成しておく。今回は以下のAPIを利用する。

Messages

https://docs.anthropic.com/en/api/messages

APIMへの登録はこのあたり。

API を手動で追加する / Manually add an API

https://learn.microsoft.com/azure/api-management/add-api-manually

API KeyはBackendsで設定してもよいし、ポリシーで設定してもよい。例によってAPI Keyを設定するにあたっては、Header keyが違うので注意。

x-api-key: $ANTHROPIC_API_KEY

これでおしまい。

試してみる

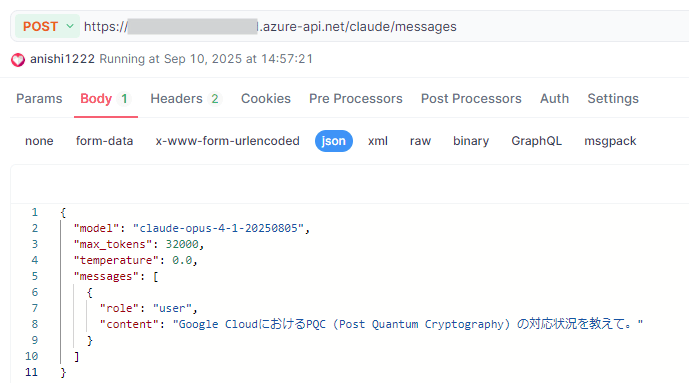

Azure Portalからでも、REST API Clientからでもよい。LLMに尋ねる文言は同一のものにしておく。

応答は以下のよう。今回は(今回も?)応答の是非は重要ではない。

{

"id": "msg_01FG4NWKuuq7KVqy7tieqCdV",

"type": "message",

"role": "assistant",

"model": "claude-opus-4-1-20250805",

"content": [

{

"type": "text",

"text": "Google CloudのPQC対応状況について、現在の取り組みと実装状況をまとめます。\n\n## 現在の対応状況\n\n### 1. **実験的実装とテスト環境**\n- **ALTS (Application Layer Transport Security)**\n - Google内部サービス間通信で、PQCアルゴリズムの実験的実装を開始\n - NTRU-HRSSとSIKEのハイブリッド暗号化をテスト\n\n- **Chrome ブラウザでの実験**\n - Kyber768との統合テストを実施\n - TLS 1.3でのハイブリッドPQC実装を検証\n\n### 2. **Cloud HSM での対応**\n- Cloud HSMサービスで一部のPQCアルゴリズムのサポートを準備中\n- NIST標準化アルゴリズムへの対応を段階的に実装\n\n## 採用予定のアルゴリズム\n\n### **NIST標準化アルゴリズム(2024年標準化)**\n- **ML-KEM (Kyber)**: 鍵カプセル化メカニズム\n- **ML-DSA (Dilithium)**: デジタル署名\n- **SLH-DSA (SPHINCS+)**: ハッシュベース署名\n- **FN-DSA (Falcon)**: 格子ベース署名\n\n## 移行戦略\n\n### **ハイブリッドアプローチ**\n```\n現在の暗号 + PQC暗号 = ハイブリッド暗号化\n例:ECDHE + Kyber768\n```\n\n### **段階的移行計画**\n1. **Phase 1**: 実験的実装とテスト(現在)\n2. **Phase 2**: ハイブリッド暗号の本番環境導入(2024-2025)\n3. **Phase 3**: 完全なPQC移行(2030年目標)\n\n## 主要サービスの対応予定\n\n| サービス | 現状 | 予定 |\n|---------|------|------|\n| Cloud KMS | 従来暗号 | 2024-2025年にPQC対応予定 |\n| Cloud HSM | 一部テスト中 | 2024年から段階的対応 |\n| Load Balancer | 従来のTLS | ハイブリッドTLS準備中 |\n| VPN | 従来暗号 | PQC対応検討中 |\n\n## 開発者向けツール\n\n### **利用可能なリソース**\n- **Tink暗号ライブラリ**\n - PQCアルゴリズムの実験的サポート\n - Java, Python, Go, C++で利用可能\n\n- **暗号化インベントリツール**\n - 現在使用中の暗号化方式の棚卸し\n - PQC移行の影響評価\n\n## 推奨される準備事項\n\n### **組織として準備すべきこと**\n\n1. **暗号化資産の棚卸し**\n - 使用中の暗号化アルゴリズムの特定\n - 証明書と鍵管理システムの確認\n\n2. **暗号アジリティの確保**\n - 暗号化方式を柔軟に変更できる設計\n - ハイブリッド暗号への対応準備\n\n3. **テスト環境での検証**\n - PQCアルゴリズムのパフォーマンステスト\n - 既存システムとの互換性確認\n\n## 今後の展望\n\n- **2024-2025年**: 主要サービスでハイブリッドPQCサポート開始\n- **2025-2027年**: 段階的な本番環境への導入\n- **2030年まで**: 完全なPQC移行を目標\n\nGoogle Cloudは他のクラウドプロバイダーと比較して、内部システムでの実験を積極的に行っており、実践的なノウハウを蓄積している段階です。正式なサービス提供はNIST標準化完了後に本格化する見込みです。"

}

],

"stop_reason": "end_turn",

"stop_sequence": null,

"usage": {

"input_tokens": 34,

"cache_creation_input_tokens": 0,

"cache_read_input_tokens": 0,

"cache_creation": {

"ephemeral_5m_input_tokens": 0,

"ephemeral_1h_input_tokens": 0

},

"output_tokens": 1173,

"service_tier": "standard"

}

}

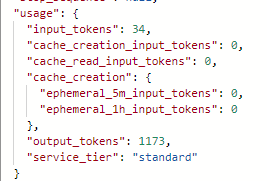

Tokenの利用量も含まれていることがわかる。

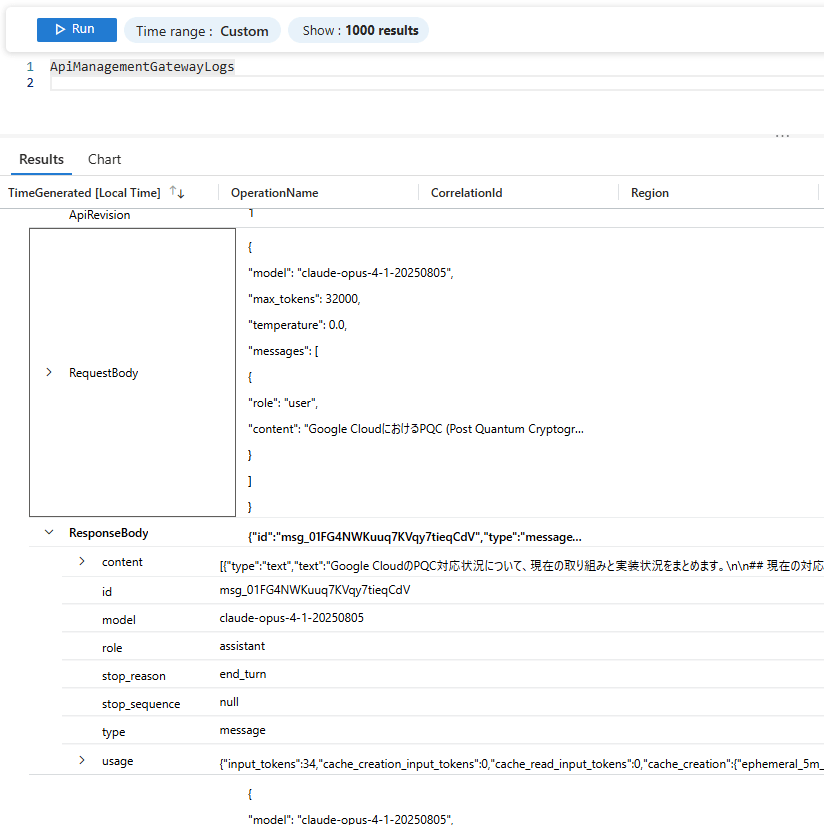

で、Log Analytics WorkspaceでApiManagementGatewayLogsを確認すると、同様に取得できていることがわかる。